ESC – TechBlog

techblog.esc.de

Aktuelles aus unserer Technik - Q2 / 2024

Seit Check Point im Juli 2023 R81.20 zum Magnum Opus seiner bisherigen Entwicklung erklärt hat und im April 2024 bereits R80.40 ausläuft, steht für viele Kunden die R81.20 Migration samt Konsolidierung & Optimierung der Security Policy an. Wir setzen diese Projekte erfahren & kundenspezifisch um.

Die Check Point Experience CPX 2024 findet vom 20. – 22. Februar 2024 erneut in der Messe Wien in Österreich statt.

Nach dem Hauptevent (Agenda) bietet Check Point am 23. Februar 2024 wieder seine begehrten und stets schnell ausgebuchten technischen CPX-Trainings an.

Training I

Endpoint Excellence with Harmony:

Empowering Remote Workforces Securely

Training II

Quantum Maestro Mastery:

Revolutionizing Network Security in Hybrid Clouds

Training III

Harmony in Sync:

Comprehensive Protection for Email & Collaboration Platforms

Training IV

Quantum SASE Simplified:

Doubling Down on Hybrid Work Security

Training V

CNAPP in Focus:

Contextual Intelligence for Cloud Security from Code-to-Cloud

Unsere Technik wird sich auch zur CPX 2024 wieder vor Ort über die neuesten Sicherheitstrends informieren, Best-Practices & How-To’s in den technischen Sessions verfolgen und Erfahrungen mit den Technikern des Check Point R&D Teams (Research & Development) austauschen.

Check Point hat R81.20 mit Jumbo Hotfix (Take 24+) am 28. Juli 2023 offiziell zur empfohlenen Version für alle Kunden erklärt (sk95746, Infografik).

R81.20 enthält neue Funktionen, wie:

- Zero Phishing

- Better IoC Feed Handling

- IPS Performance Improvements

- IoT Protection

- Maestro Auto-Scaling, FastForward, Accelerated Policy Installation und CoreXL Dynamic Balancing

- Access Control Performance Improvements

- Advanced Routing Features

- Gaia OS Improvements

- Identity Awareness Improvements

- uvm.

Check Point hat die Präsentationen der CPX 2023 online gestellt.

Zu vielen Präsentationen stehen auch die Videos der Vorträge zur Verfügung.

Mit den meisten Spezialisierungen ist ESC führender Check Point Specialist Partner!

Zum 5x Mal in Folge wurde unser technischer Leiter, Danny Jung, zum Check Point CheckMates Champion des Jahres gekürt. Herzlichen Glückwunsch!

Besondere Auszeichnung erhielt auch sein Werkzeug zur Auflistung von VPN Tunneln auf der Check Point Expert CLI.

Danny wird auf der Check Point Experience 2023 einen Vortrag über Check Point VPN Tools & Best Practices halten (Anmeldung). Die Teilnahme ist kostenfrei.

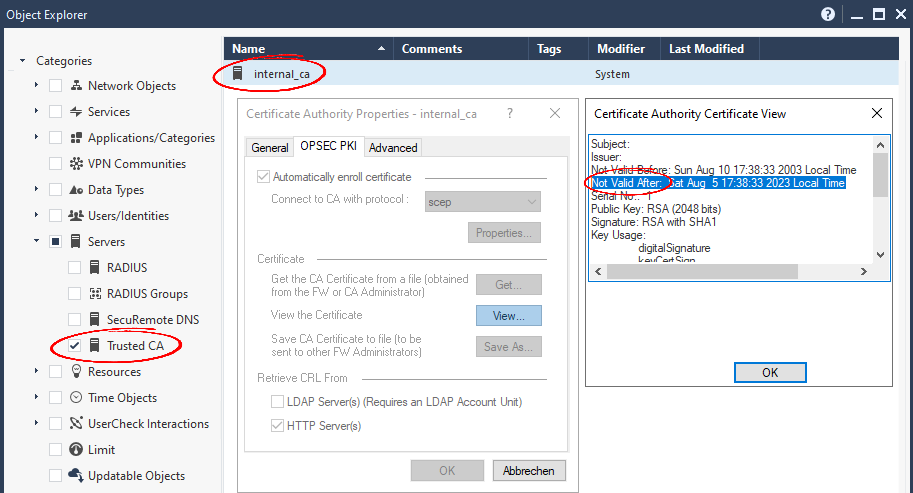

Die Gültigkeit des bei der ersten Installation eines Check Point Security Managements automatisch generierten Internal CA Zertifikats (ICA) beträgt 20 Jahre. Check Point Kunden schätzen die integrierte Certificate Authority (CA), da diese den Betrieb zertifikatbasierter VPNs und Authentifizierung sehr erleichtert.

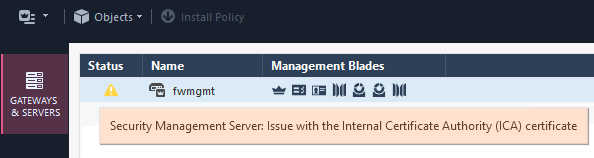

Langjährigen Check Point Kunden zeigt die SmartConsole im Jahr vor Ablauf der ICA einen Warnhinweis an:

Hierbei ist proaktives Handeln gefragt, denn eine bereits abgelaufene ICA lässt sich nachträglich nicht mehr erneuern, sondern lediglich ersetzen. Dies kann erhebliche Ausfälle und Mehraufwand bedeuten, da dann zusätzlich alle von der abgelaufenen ICA abgeleiteten VPN- und Nutzerzertifikate ebenfalls ersetzt werden müssen.

Das genaue Ablaufdatum lässt sich in die SmartConsole über den Object Explorer auslesen:

Zur Erneuerung der ICA wird Fachpersonal benötigt.

In sk158096 beschreibt Check Point das genaue Verfahren zur Erneuerung der ICA auf der Expert-Kommandozeile (CLI) des Check Point Security Managements und stellt Skripte sowie CLI-Befehle für die verschiedenen Check Point Infrastrukturen bereit. Ferner sind spezielle Hinweise zu Hotfixständen, einer funktionalen Zeitsynchronisation uvm. zu beachten.

Achtung! Ersetzung der ICA ggf. erforderlich.

Das Verfahren zur Erneuerung der ICA übernimmt auch den ursprünglichen ICA Namen. Dieser ist jedoch oft nicht mehr aktuell oder muss zur Erfüllung folgender Anforderungen an ICA Namen ersetzt werden, um Supportverlust zu vermeiden.

- identisch zum Hostnamen des Security Managements (sk112914)

- identisch zum Objektnamen des Security Managements (sk164055)

- identisch zum /etc/hosts Eintrag (Admin Guide, sk42952)

- enthält keine reservierten Zeichen, -ketten (sk40179, sk169892)

Best Practice: ICA Name = Hostname = Objektname = /etc/hosts Eintrag

Zur Durchführung der ICA Erneuerung (ICA Renew) bzw. Ersetzung wird ein Wartungsfenster benötigt. Unsere erfahrenen Check Point Experten unterstützen Sie gern bei der Aktualisierung Ihrer Internal CA (ICA).

Sprechen Sie uns an.

Check Point hat am 21. November 2022 das neue Release R81.20 veröffentlicht.

Derzeit empfiehlt Check Point jedoch noch allen Kunden weiterhin R81.10 zu verwenden. Sobald mehr Erfahrungen mit der neuen Version R81.20 gemacht wurden, wird Check Point seine Empfehlung entsprechend anpassen.

R81.20 – Homepage | Infografik

R81.20 – Release Notes

R81.20 – Resolved Issues

R81.20 – Known Limitations

R81.20 – Jumbo Hotfixes | Compatibility

R81.20 – Scalable Platforms

Downloads

R81.20 – Release map

R81.20 – Upgrade & compatibility map

R81.20 – SmartConsole | Web | Portable | Automatic Updates | Online Help

Wichtigste Neuerungen von R81.20

- HyperFlow zur Beschleunigung großer Datenübertragungen

- Maestro Auto-Scaling und FastForward für mehr Geschwindigkeit

- Automatische Erkennung von IoT-Geräten im Netzwerk

- Deep-learning Threat Prevention

- Bessere Optimized Drop Unterstützung

- Neues Network Feed Objekt in SmartConsole

- SmartWorkflow (Vier-Augen-Prinzip)

- Neuer Linux Kernel, Bootloader und XFS Dateisystem

- Bessere VPN Performance und Stabilität

- SAML 2.0 (2FA) Support für SmartConsole Logins

- uvm.

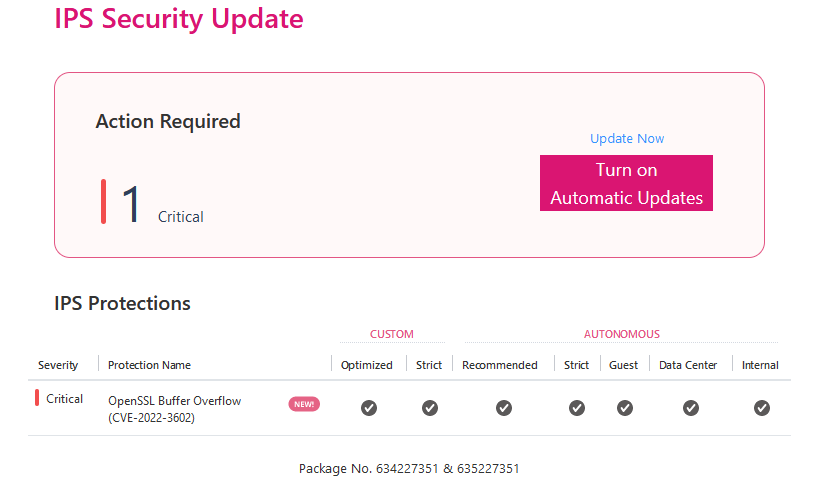

Die in den OpenSSL Versionen 3.0.0 – 3.0.6 identifizierten Buffer Overflow Schwachstellen ( CVE-2022-3602, CVE-2022-378 ) hat Check Point im Knowledge Base Artikel sk180206 sowie Blog-Eintrag näher beschrieben. Am 30. Oktober gab es bereits eine entsprechende Ankündigung. Auch das BSI hat eine entsprechende Warnmeldung veröffentlicht.

Check Point ist nicht betroffen.

IPS Protection zum Schutz betroffener Systeme steht bereit.

Check Point ist von der Schwachstelle, bis auf AppSec, nicht betroffen.

Eine IPS Protection zum Schutz betroffener Systeme steht bereit. Ergänzend dazu können auch SNORT Regeln zum erweiterten Schutz importiert werden.

- Status of OpenSSL CVE’s – sk92447

- AppSec Data Sheet

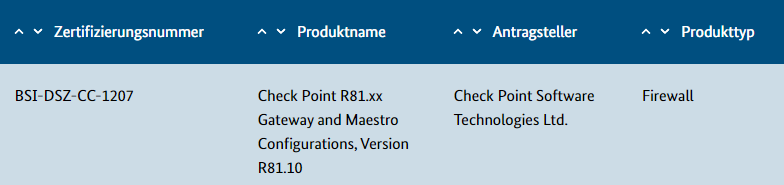

Für Check Point R81.10 läuft aktuell beim BSI unter der Zertifizierungsnummer BSI-DSZ-CC-1207 eine Common Criteria EAL4+ Zertifizierung (BSI Übersicht).

Check Point hat bereits frühere Versionen vom BSI erfolgreich zertifizieren lassen.

Übersicht der Check Point Produktzertifikate.

Update vom 4. Januar 2023:

sk173465 – R81.10 Common Criteria EAL4+ Certification