Die Gefahr, welche von Zero-Day Malware wie Emotet und ähnlich bösartiger Schadsoftware (vgl. Emotet Techniken) ausgeht, ist allgegenwärtig. Tägliche Berichte über Emotet-Vorfälle zeigen, dass es jeden treffen kann. Sogar Heise hatte mit Emotet zu kämpfen.

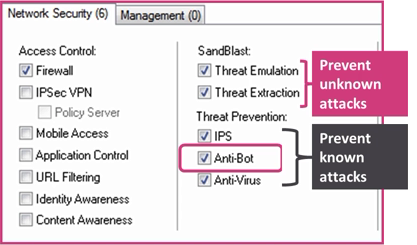

Check Point hat Emotet eingehend analysiert bietet durch die Kombination von Schutzmechanismen vor bekannten und unbekannten Gefahren sehr gute Abwehrmöglichkeiten vor Emotet (Video).

Unbekannt bedeutet, dass noch kein bekanntes Virenpattern, Dateisignatur oder Kommunikationsweg eine Schadsoftware eindeutig als solche identifiziert.

Check Point bietet daher mit seiner Sandboxing-Lösung: SandBlast Threat Emulation & Extraction für Gateway Security und Endpoint Security Lösungen für Web & Mail an.

Nachlese: Network Threat Prevention

Nachlese: Sandblast Agent für Webbrowser | Anti-Ransomware

Bekannt bedeutet, dass Check Point bereits Sicherheitlösungen hat, welche nur konfiguriert werden brauchen, damit der Schutz vor Emotet gelingt.

Firewall:

Ein mit Emotet infizierter Rechner kommuniziert mit Command & Control (C&C) Servern um Schadcode nachzuladen. Die IP-Adressen dieser C&C Server landen sehr schnell auf sog. Known Malicious IP Address Listen. Diese Listen lassen sich sehr einfach automatisiert abfragen um sämtliche Kommunikation mit solchen IP Adressen zu unterbinden.

Nachlese: Check Point mit IP-Blocklisten

IPS:

Check Point IPS erkennt und schützt vor ungewöhnlichen Lese-/Schreibzugriffen auf Netzwerklaufwerken und verhindert die Ausbreitung via ‘lateral movement’ durch Monitoring des SMB-Protokolls. Zusätzlich bietet Check Point seit der Integration des Snort-Herstellers eine Unterstützung für Snort IDS Signaturen. Das freie Snort Intrusion Detection System (IDS) beinhaltet ebenfalls Regeln zur Erkennung von Emotet und hilft daher komplementär bei der Gefahrenabwehr.

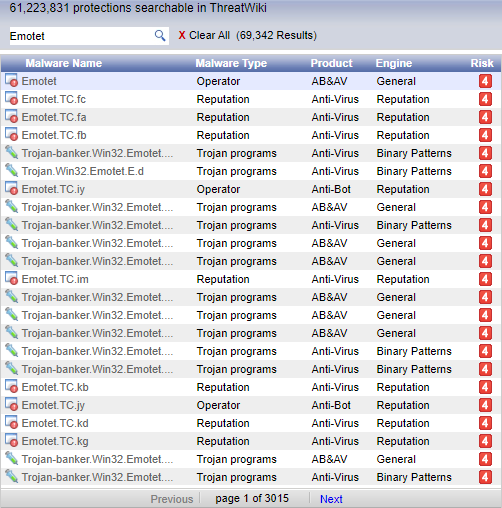

Anti-Bot & Anti-Virus:

Check Point’s Threat Prevention Policy enthält Anti-Bot und Anti-Virus bereits per Default, d.h. sie brauchen auf dem Security Gateway nur aktiviert zu werden, damit ein sofortiger Schutz vor Bot-Kommunikation zu den Emotet C&C Servern eintritt.

Nachlese: ThreatWiki

Geo Policy:

Allen Kunden bereits als Basisfunktionalität verfügbar ist die Möglichkeit zur geografischen Einschränkung von Zugriffen mittels Geo Policy (Community) oder Geo Location Objects. Dies dient dem weiteren Ausbau der eigenen Next Generation Security hin zu einer vollständigen Zero Trust Security und verbessert den Schutz vor Emotet somit zusätzlich.

HTTPS Inspection & Categorization:

Zur Überprüfung SSL-verschlüsselter Webzugriffe bietet Check Point, gleichfalls als Basisfunktionalität, die Möglichkeit zur HTTPS Inspection & Categorization. Damit können selbst via SSL-verschlüsselte Emotet-Verbindungen durch vorgenannte Lösungen erkannt werden.

Danke Check Point!