ESC – TechBlog

techblog.esc.de

Aktuelles aus unserer Technik - Q2 / 2024

Seit Check Point im Juli 2023 R81.20 zum Magnum Opus seiner bisherigen Entwicklung erklärt hat und im April 2024 bereits R80.40 ausläuft, steht für viele Kunden die R81.20 Migration samt Konsolidierung & Optimierung der Security Policy an. Wir setzen diese Projekte erfahren & kundenspezifisch um.

Wer kennt es nicht? Man arbeitet via SSH an einer Firewall und aus irgend einem Grund ist die Verbindung weg. Dafür kommt zunächst einmal vieles in Frage. Die Session ist ggf. durch einen Timeout abgelaufen, die Verbindung könnte durch eine Policy Installation getrennt worden sein oder man hat gerade am SSH Service gearbeitet (hosts.allow, sshd_config, sshd restart, ..) und sich selbst abgeschossen. In letzterem Fall überlegt man dann, wie man am schnellsten wieder auf das System kommt. Steht es im eigenen Serverraum ist wohl der Gang an die Konsole eine der naheliegenderen Optionen. Aber was, wenn nicht? Hat das System ein eigenes ILOM-Management, d.h. Service Prozessor? Wo waren doch gleich die ILOM-Credentials? Wurde der ILOM-Port damals überhaupt angeschlossen? Wurde die Lizenz für die Remote Console eingespielt und hat man auch die richtige Java oder .NET Version für die Umleitung der Remote Console installiert? Oh weh.

Da fast jeder Server eine serielle Konsole hat, käme man theoretisch auch darüber auf das System. Aber die Erfahrung zeigt, dass sehr viele diese nicht permanent auf einen Terminal Konsole Server aufgeschaltet haben. Dann hilft diese Option meistens auch nicht.

Welche Option bleibt einem noch? Meistens nur noch ein Anruf, dass jemand vor Ort sich in das System einloggt und einem unter telefonischer Anleitung weiterhilft.

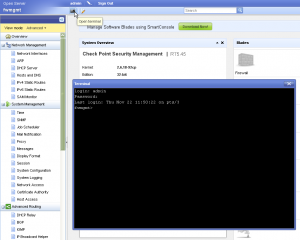

Geht das nicht auch einfacher? Natürlich! Mit der GAiA WebUI!

Einfach einloggen und die AJAX-basierte Terminal Konsole nutzen, um sich wieder einzuloggen.

Elegant!

Bei unserer täglichen Arbeit an den Perimeter-Netzen unserer Kunden tritt oftmals eines zutage: Selbst in vollständig geclusterten, hochredundanten Umgebungen haben nur eine überschaubare Anzahl von Kunden ausreichend dimensionierte Terminal Server im Einsatz. Einige sogar gar keine. Dabei bringt fast jeder Server einen dedizierten seriellen Konsole-Port (RS232) zum Anschluss an einen Terminal Server mit.

In der Praxis schließen die meisten Admins aber erst ihr Notebook mittels eines USB-to-Serial Adapters an, wenn man anders nicht mehr auf das System kommt (Beispiele: sshd restart bringt einen Fehler; Vertipper beim Editieren der /etc/hosts.allow). Viel zu spät! Ferner müssen die Admins dazu lokal an den Server, welcher nicht immer gleich um die Ecke im Serverraum steht. Gerade in einem solchen Szenario sollte der Admin seinen Arbeitsplatz besser nicht verlassen müssen, um sämtliche Prozesse des Troubleshootings zentral steuern zu können und zwecks abgestimmter Kommunikation erreichbar zu bleiben.

Natürlich bringen diverse Server auch ein eigenes ILOM-Management (sprich: Service Prozessor) mit. Dieses Management-Portal ist direkt netzwerkfähig und kann i.d.R. direkt über den Webbrowser via SSL angesprochen werden. Dafür benötigt man für die Remote Konsole (meist Java oder .NET basierend) oftmals noch eine zusätzliche Lizenz. Unseren Kunden empfehlen wir, sämtliche ILOM-Ports aufgrund des hohen Schutzbedarfs in ein dediziertes Management-Netzwerk zu konnektieren, welches direkt von der Firewall geschützt wird.

Im Check Point Appliance-Bereich bieten jedoch erst die höherpreisigen Appliances eine Möglichkeit zum ILOM-Einbau. Ebenso wie die benachbarten Switche, Router und DMZ-Server haben sie jedoch alle standardmäßig einen seriellen Konsolen-Port (RS232). Warum also werden diese nicht auf einen geeigneten Terminal Server aufgeschaltet? Vielleicht weil sich die wenigsten darüber bewusst sind, dass diese Ports mittels eines Terminal Servers über das Netzwerk normal via SSH erreicht werden können und ebenfalls alle gängigen Sicherheitsmerkmale unterstützen (RADIUS, TACACS+, LDAP, Kerberos, NIS, RSA SecurID). AES, 3DES, etc. Verschlüsselung inklusive.

Daher empfehlen wir unseren Kunden, einen Terminal Server von vornherein mit einzuplanen. Die Vorteile überwiegen die geringen Mehrkosten bei weitem! Vor allem im sensiblen Perimeter-Bereich ist der Einsatz eines geeigneten Terminal Servers aus unserer Sicht unabdingbar.

Beispielsysteme von Perle Systems GmbH :