ESC – TechBlog

techblog.esc.de

Aktuelles aus unserer Technik - Q2 / 2024

Seit Check Point im Juli 2023 R81.20 zum Magnum Opus seiner bisherigen Entwicklung erklärt hat und im April 2024 bereits R80.40 ausläuft, steht für viele Kunden die R81.20 Migration samt Konsolidierung & Optimierung der Security Policy an. Wir setzen diese Projekte erfahren & kundenspezifisch um.

Check Point hat in Folge der als Heartbleed Bug bekannt gewordenen OpenSSL Schwachstelle (CVE-2014-0160) diverse Dokumente und Knowledgebase Artikel veröffentlicht, welche wir an dieser Stelle aufgrund des öffentlichen Interesses noch einmal dediziert auflisten möchten.

Check Point versandte bereits am 18. April folgende E-Mail an alle Kunden.

Betreff: Important Information: Check Point Protects Against Heartbleed

Check Point Status aller OpenSSL CVE’s

Check Point ThreatCloud Central

Check Point response to OpenSSL vulnerability (CVE-2014-0160)

Check Point IPS Protections for OpenSSL Heartbleed vulnerability (CVE 2014-0160)

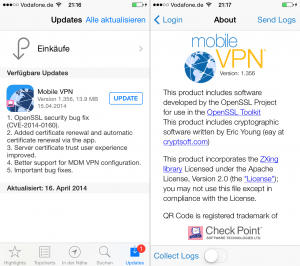

Apple Store (iPhone, iPad) sk69540

Google Play Store (Android) sk84141

Check Point hat heute seine Mobile VPN Apps für iOS und Android auf Version 1.356 aktualisiert, welche die gefundene OpenSSL Schwachstelle (CVE-2014-0160) schließen. Zugleich stellt die neue Version die Möglichkeit zur manuellen und automatischen Zertifikatserneuerung bereit, welche aus Sicherheitsgründen vorgenommen werden sollte.

Der Endnutzer erhält zudem eine verbesserte Möglichkeit zur Überprüfung der Vertraulichkeit des Server-Zertifikats. Daher empfehlen wir allen Check Point Kunden diese Aktualisierung dringend und zeitnah vorzunehmen.

Wie sk100173 weiter ausführt, schützt zentral neben IPS jetzt zusätzlich auch die integrierte HTTPS Inspection vor der Heartbleed Bug – OpenSSL Schwachstelle. Dafür muss HTTPS Inspection auf dem Check Point Security Gateway lediglich aktiviert werden. Eine zusätzliche Lizenz wird hierfür nicht benötigt, da HTTPS Inspection seit R75.20 zur Grundfunktionalität jedes Check Point Security Gateways gehört (vgl. HTTPS Inspection FAQ).

Was für ein Wochenauftakt mit der hochbrisanten Meldung zur Heartbleed Bug genannten OpenSSL Schwachstelle (CVE-2014-0160). Für alle Check Point Kunden hat Check Point mit sk100173 eine Entwarnung veröffentlicht.

Folgende Check Point Produkte sind NICHT betroffen:

– Security Gateway

– Security Management Server

– Multi-Domain Security Management Server

– Endpoint Security Management Server

– Endpoint Connect clients

– SSL Network Extender (SNX)

– 61000 Data Center Security Appliances

– 21000 Data Center Security Appliances

– 2000 / 4000 / 12000 / 13500 Appliances

– Power-1 / UTM-1 / VSX-1 / DDoS / Smart-1 Appliances

– IP Series Appliances

– 600 appliances

– 1100 appliances

– Edge devices

– Safe@Office devices

Derzeit werden lediglich noch die Check Point Mobile VPN Lösungen für iOS & Android überprüft. Ansonsten sind sämtliche von Check Point unter Support stehenden Produkte nicht vom Heartbleed Bug betroffen.

Darüber hinaus schützt Check Point IPS auch andere Systeme vor der Heartbleed Bug – OpenSSL Schwachstelle.

Danke Check Point!