ESC – TechBlog

techblog.esc.de

Aktuelles aus unserer Technik - Q2 / 2024

Seit Check Point im Juli 2023 R81.20 zum Magnum Opus seiner bisherigen Entwicklung erklärt hat und im April 2024 bereits R80.40 ausläuft, steht für viele Kunden die R81.20 Migration samt Konsolidierung & Optimierung der Security Policy an. Wir setzen diese Projekte erfahren & kundenspezifisch um.

Der Schutz von Endgeräten (sog. Endpoints) wird seit einigen Jahren immer wichtiger. Durch die gestiegene Mobilität von Mitarbeitern stellen diese heute oftmals die Achilles-Ferse einer unternehmensweiten IT-Security Strategie dar.

Das aktuelle Check Point Endpoint Release E80.40, welches im August 2012 veröffentlicht wurde, bietet hierzu umfassende Schutzmechanismen, welche Check Point typisch über ein einfaches und zentrales Management System verwaltet werden können.

Die sicherlich nennenswerteste Neuerung stellt die lange erwartete Unterstützung der Check Point Betriebssysteme GAiA und SecurePlatform dar.

Auf diesen, von Check Point bereits herstellerseitig abgehärteten Betriebssystemen, lässt sich Endpoint Security gewohnt zügig aufsetzen, so dass i.d.R. bereits nach einem halben Tag die ersten Endpoint Clients ausgerollt werden können.

Wie man es von Check Point gewohnt ist, läuft das E80.40 Endpoint Management System, mit einem R75.40 Betriebssystem im Unterbau, sehr stabil.

In kleineren und mittleren Netzwerk-Umgebungen kann die Installation hierbei unter VMware, andernfalls auch auf einem Open-Server bzw. einer Check Point Smart-1 Appliance erfolgen.

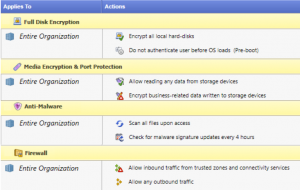

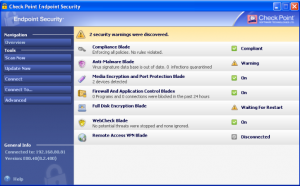

Über eine zentrale und intuitiv zu bedienende Management-Konsole (inkl. Logging & Monitoring) ist es möglich, mittels nur eines Agents auf den zu schützenden Endpoints sowohl Festplattenverschlüsselung (FDE), Device Control & Encryption, Port-Control, Anti-Virus, Firewall & Compliance, Application Control als auch gewohnte VPN-Client Funktionalitäten zentral zu verwalten. Check Point Endpoint Security bietet damit aktuell den einzigen Single Agent an, welcher sowohl Data Security als auch Remote Access VPN Funktionen beinhaltet.

- Full Disk Encryption bietet durch eine sinnvolle Kombination aus Pre-Boot-Authentifizierung und Festplattenverschlüsselung hohe Sicherheit für sämtliche Daten, welche auf geschützten Notebooks und Desktops gespeichert sind.

- Media Encryption schützt sensitive Geschäftsinformationen durch die Verschlüsselung mobiler Medien (USB-Sticks, USB-Festplatten, CDs, DVDs etc.) sowie durch die Kontrolle der Aktivitäten an den Systemschnittstellen.

- Die marktführende Check Point Firewall garantiert Netzwerksicherheit, verhindert die Infektion von Endpoints mit Malware und macht die Systeme für Angreifer unsichtbar.

- Basierend auf einer Kombination aus Signaturen und heuristischer Analyse erkennt und entfernt Anti-Virus Viren und Malware. Hierbei weist Check Points Inspection Enginge im Vergleich die höchsten Erkennungsraten auf.

- Compliance-Prüfungen stellen sicher, dass jeder Endpoint über einen stets aktuellen Antivirus-Stand, Patches sowie Service Packs und aktuelle Applikationen verfügt.

- Mittels der Programmkontrolle wird sichergestellt, dass nur legitimierte und zugelassene Programme auf dem Endpoint ausgeführt werden können. Hierzu greift Check Points Program Advisor auf einen dynamischen Datenbestand zurück, welcher über eine Million vertrauenswürdige Applikationen und verdächtige Malware kennt. Auf dieser Basis wird auch die automatische Programmkontrollkonfiguration durchführt.

Wie bei Check Points Gateway Security besteht auch bei Check Points Endpoint Security die Möglichkeit nach Bedarf nur die Funktionen zu erwerben, welche benötigt werden.

Die Vereinheitlichung aller Funktionen unter einem Management verhelfen dabei zu einem einfachen und effektiven Einsatz. Durch den Single Agent lässt sich zudem sicherstellen, dass alle Funktionen zueinander kompatibel sind. Beide Punkte tragen in hohem Maße dazu bei, die Betriebskosten für die Endkunden gering zu halten.

Die Regelbasis lässt sich im Bedarfsfall granular auch für einzelne Nutzer spezifizieren. Die Zuordnung der Nutzererkennung geschieht dabei unabhängig vom Endgerät, an welchem sich der Nutzer anmeldet.

Zu den weiteren Neuerungen zählt das verbesserte Logging bzw. dessen verbesserte Auswertung unter Verwendung von SmartLog und SmartEvent.

Bei weiteren Fragen zu Check Point Endpoint Security beraten wir Sie jederzeit gern.